Des équipements réseau de marques américaines auraient cessé de fonctionner simultanément lors d’une attaque sur Isfahan, selon les médias iraniens. Si l’affirmation provient d’une source officielle dans un contexte de conflit, la réalité technique d’un “kill switch” dans du matériel réseau est, elle, loin d’être une fiction.

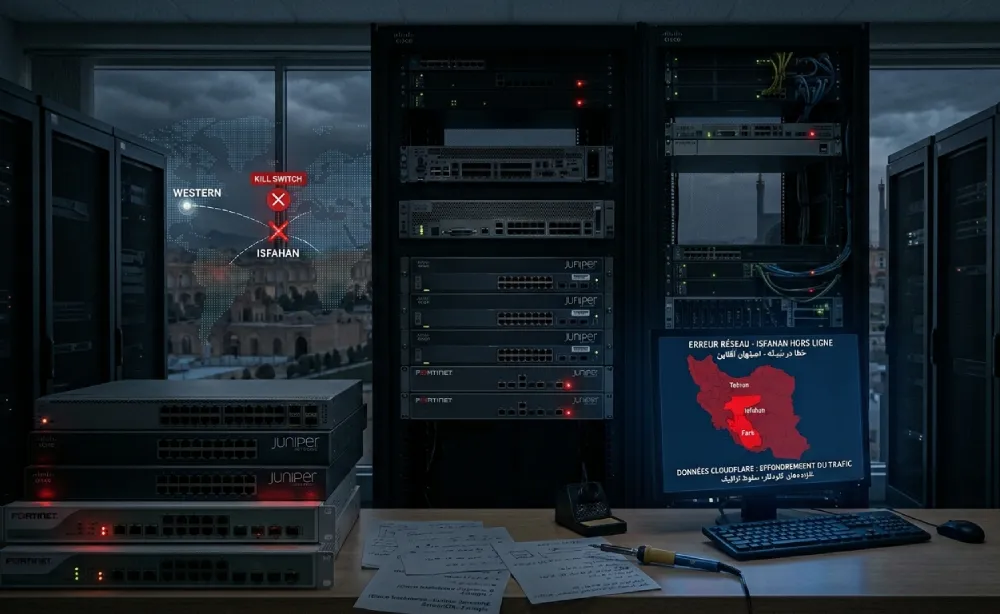

C’est une affirmation qui a fait le tour des médias spécialisés cette semaine. Mardi 14 avril, l’agence de presse officielle iranienne Fars News a rapporté qu’une quantité “significative” d’équipements de communication fabriqués aux États-Unis, dont des équipements Cisco, Juniper Networks et Fortinet, auraient cessé de fonctionner simultanément lors d’une attaque américaine sur la province d’Isfahan, en Iran central. L’agence décrit le timing comme “suspect” et évoque des signes de “sabotage profondément enraciné” dans les équipements.

À noter que l’article de Fars News Agency, source de ces affirmations, est un média d’État iranien opérant dans un contexte de conflit armé. Ses informations doivent être traitées avec les réserves usuelles applicables aux sources officielles en temps de guerre.

Une coupure internet préalablement documentée

Le contexte de cette révélation est crucial. Depuis le 28 février 2026, l’Iran est confronté à l’une des coupures internet les plus sévères jamais enregistrées. Les données de Cloudflare Radar ont confirmé un effondrement quasi-instantané du trafic HTTP iranien, une chute de 98 %, touchant simultanément Téhéran, Fars, Isfahan, Razavi Khorasan et Alborz. Les autorités iraniennes ont elles-mêmes reconnu avoir basculé l’ensemble du routage vers le Réseau National d’Information, l’intranet domestique du pays, limitant l’accès aux seuls sites pré-approuvés.

Cette coupure d’État offre déjà une explication alternative simple aux pannes d’équipements signalées par Fars : des équipements dépendant de la connectivité internationale ou de licences cloud peuvent tomber en défaillance lors d’un isolement réseau total, sans qu’aucune intervention extérieure ne soit nécessaire. L’agence iranienne ne mentionne aucune preuve technique publiée, ni aucun expert indépendant cité à l’appui de ses affirmations.

Mais techniquement, c’est loin d’être impossible

Si l’affirmation de Fars relève de la communication de guerre, le fond technique du dossier est solidement documenté. Les révélations d’Edward Snowden ont mis en lumière dès 2013 deux programmes de la NSA particulièrement éloquents : l’un permettant d’intercepter des équipements Cisco en transit pour y installer des backdoors avant livraison, l’autre baptisé “Feedthrough”, conçu pour déployer discrètement des malwares dans des pare-feux Juniper. En 2015, Juniper a lui-même découvert lors d’un audit interne un code non autorisé dans son système ScreenOS, permettant l’accès à distance avec des privilèges root et l’effacement des journaux de sécurité.

Plus récemment, en janvier 2025, des chercheurs de Black Lotus Labs ont mis au jour une backdoor baptisée “J-magic”, implantée dans des routeurs Juniper dans des secteurs critiques : énergie, semi-conducteurs, industrie. Active depuis au moins mi-2023, le malware résidait uniquement en mémoire et attendait passivement un paquet réseau spécifique pour s’activer. Côté Cisco, une longue série de backdoors documentés, comptes hardcodés, protocole “lawful intercept”, vulnérabilités révélées par WikiLeaks, constitue un riche historique.

En résumé : un “kill switch” matériel ou logiciel activable à distance sur des équipements réseau américains est techniquement crédible et documenté. Ce n’est pas la question. La question est de savoir si c’est ce qui s’est passé à Isfahan, et là, aucune preuve ne le confirme à ce stade.

Un enjeu qui dépasse l’Iran

Quelle que soit la réalité des événements d’Isfahan, cette affaire relance un débat de fond qui concerne directement les pays du Maghreb et d’Afrique : La question de la souveraineté numérique, longtemps cantonnée aux discours institutionnels, prend ici une dimension très concrète. Les précédents documentés de backdoors dans du matériel réseau grand public montrent que la menace n’est pas théorique. Et si une panne coordonnée d’équipements étrangers en temps de crise reste, pour l’heure, du domaine de l’hypothèse en Iran, elle constitue un scénario que les architectes des réseaux africains auraient tort de ne pas modéliser.

W.N